Que s'est-il passé chez Ledger ? Retour sur les fuites de données et leurs conséquences

Depuis le leak de décembre, la confusion règne au sujet de la gestion de crise chez Ledger. La nouvelle fuite de données, annoncée mercredi 13 janvier dernier, n’a pas aidé à y voir clair. On revient sur ces dernières semaines de flou avec Benoît Pellevoizin, vice-président du marketing chez Ledger.

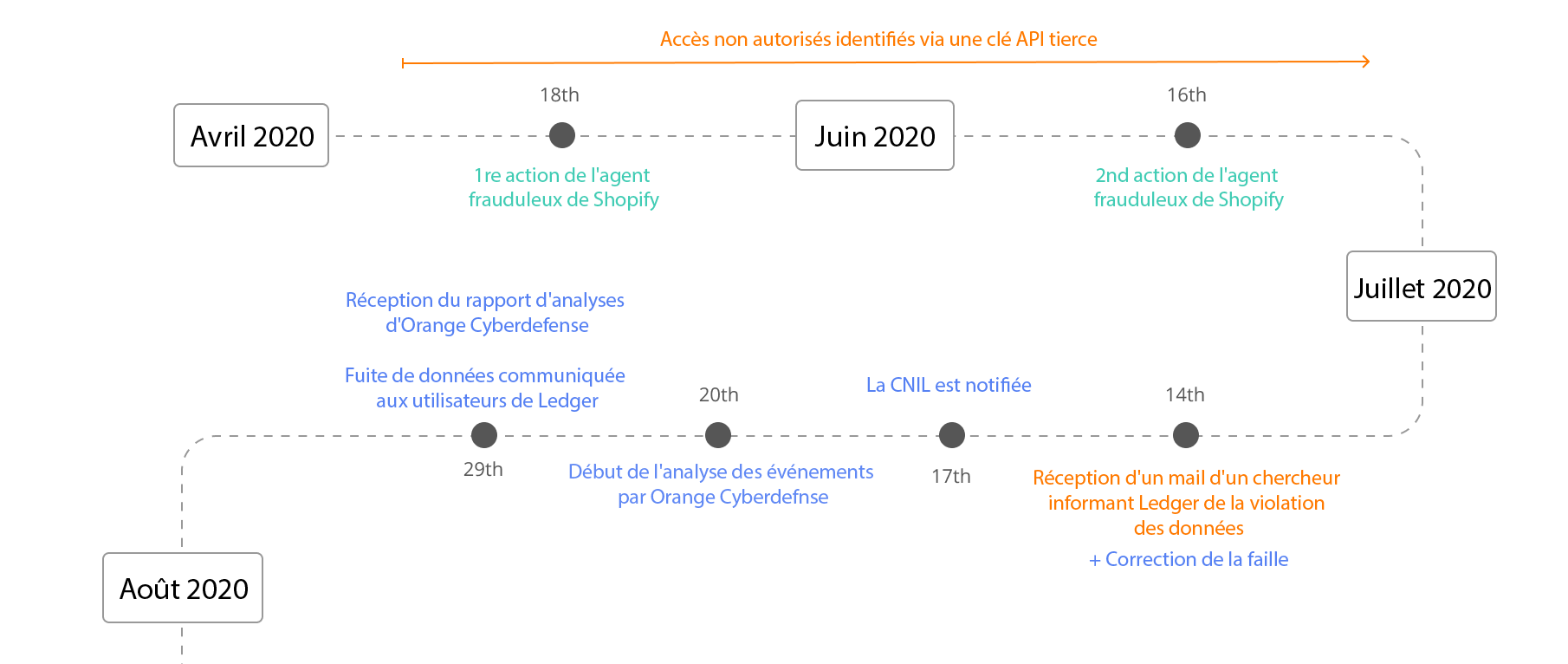

La chronologie des faits

« Le 13 juillet dernier, nous avons reçu un message d’un chercheur indépendant nous indiquant une faille sur notre site Web. Cette faille permettait d'accéder, à travers une API à notre base de gestion d’e-mailing, » se remémore Benoît Pellevoizin. Voici la chronologie des faits :

Chronologie des faits, traduction de Cryptoast - Source : Ledger

C’est ici que l’affaire du leak de Ledger démarre. Cinq mois plus tard, cette « data breach », comme on l’appelle dans le milieu, jettera un froid sur l’écosystème crypto, peu avant la période des fêtes.

« À la création du site, les développeurs se sont trompés de clé API. Ils ont mis une clé donnant un accès direct à la base de données. C'était stupide et malheureux, » reconnaît le VP marketing.

« À la découverte de ce problème, on a supprimé la clé le 15 juillet 2020, et on a alerté la CNIL, comme le veut la procédure. Nous avons demandé à Orange Cyberdefense un rapport pour connaître l'étendue du problème. Ils ont conclu qu’un million d’adresses e-mail et 9500 informations détaillées avaient fuité. Le 28 juillet, on a donc détaillé à la communauté ces informations, qui à cet instant, étaient les seules à notre disposition. »

Problème, le 20 décembre, la base de données est publiée sur Internet. Et elle compte beaucoup plus que 9 500 informations personnelles annoncées.

Le 20 décembre, un dimanche soir, les réseaux sociaux se sont agités. Quelqu’un venait de publier sur un forum toute la base de données. La voilà révélée au grand jour, alors que l’annonce de juillet commençait à s’estomper. 273 000 adresses et un million d’e-mails. « Après avoir vérifié les informations, nous avons alerté notre communauté », poursuit Benoît Pellevoizin.

Benoît nous confirme que jusqu’à cet instant, personne n’était au courant de l'ampleur de l’attaque orchestrée des mois plus tôt. « Quel aurait été notre intérêt de mentir sur le nombre d’adresses leak à l'origine ? Si elles sont piratées, elles auraient forcément fini par sortir un jour », insiste-t-il.

« Notre leitmotiv c’est Resilience by Design. Le propre de la résilience, c’est de faire face à une actualité comme celle-ci et de faire en sorte qu’elle ne se reproduise plus. »

Et puis, plus récemment, ce mercredi 13 janvier, Ledger annonce un nouveau leak. Cette fois, c’est Shopify qui est à l’origine :

« De manière complètement concomitante, le 23 décembre, Shopify [leur solution e-commerce, qui gère les commandes] nous informe que deux de leurs agents ont dérobé, en avril et juin 2020, les informations privées de 200 entreprises. Nous en faisions partie. On s'est rendu compte que cette base était à 93% similaire à celle déjà dérobée. Mais avec 20 000 coordonnées en plus. »

« Après avoir porté plainte, retravaillé sur cette seconde base et attendu le rapport d’Orange Cyberdefense lundi, on a communiqué jeudi soir sur cette nouvelle fuite. On peut donc conclure que deux équipes distinctes nous ont attaqués de deux manières différentes, » précise Benoît Pellevoizin

La communauté perd confiance en sa pépite nationale

Erreur de communication, retard sur les annonces, sensation d’être pris de haut… Depuis plusieurs mois, la communauté n’est plus en phase avec sa pépite locale, et lui reproche de nombreux déboires. Voici ce que Benoît Pellevoizin a à dire à ce sujet :

Cet épisode est un coup de massue pour nous. L’enjeu de la privacy est crucial pour une entreprise comme la nôtre, et on le sait bien, poursuit Benoît. Le RGPD nous oblige à communiquer ce genre de fuite. Ce qui n’est pas le cas des entreprises étrangères, pour qui ce genre de problème est déjà arrivé, avec même la fuite de KYC pour certaines.

On a essayé d’être le plus transparent possible. On a prévenu la CNIL, envoyé un mail aux personnes concernées, communiqué sur les réseaux, écrit des articles sur notre blog et répondu aux médias rappelle Benoît, qui regrette qu’une partie de la communauté leur reproche une mauvaise communication.

Une nouvelle fois, on s’excuse de cette situation.

En ce qui concerne le ressenti de la communauté sur la légèreté de Ledger vis-à-vis de la situation, « ce n’est vraiment pas le cas », insiste son VP marketing. Une vingtaine de personnes travaillent quasiment à temps plein sur cette affaire. Nous prenons nos responsabilités sur ce premier leak, et travaillons aux côtés du procureur de la République et d'enquêteurs privés pour retrouver les pirates.

Dix bitcoins sont également proposés à quiconque rapporte des informations sur cette histoire.

À plus long terme, on espère pouvoir créer un système de partage entre plusieurs acteurs de la crypto pour arrêter les hackers. Si on veut que l’industrie se développe, il va falloir faire le ménage, confie par ailleurs Benoît.

En ce qui concerne la sécurité physique des personnes ciblées, il tient à rappeler qu’il ne faut pas répondre aux SMS de phishing, envoyés en masse qui réclament de l’argent. Il faut différencier les SMS de masse, qui représentent la quasi-totalité des attaques et des menaces réelles. Si quelqu'un se sent physiquement en danger, il ne faut pas hésiter à porter plainte.

Il est impossible de savoir qui possède quoi sur sa Nano, insiste ce dernier. Il ne faut pas communiquer sur les montants, mais je ne pense pas que dans des pays développés comme les nôtres, le risque d’attaque physique ou de cambriolage soit réellement important. D’autant qu’avec l’instauration des outils d’achat et de swap directement avec Ledger Live, les personnes arrivent même avec un petit budget chez nous, donc l’association gros porteur = Ledger est de plus en plus désuète.

Concernant le phishing par mail, rappelons que Ledger ne vous demandera jamais vos 24 mots de récupération. Ni par mail, ni par SMS, ni n’importe quel autre moyen de communication par ailleurs. Les cryptomonnaies sont quant à elles toujours en sécurité.

À aucun endroit chez Ledger, nous n’avons pas de logs qui permettent d’accéder aux fonds de nos utilisateurs, ni même de savoir à qui appartient tel Ledger, et les cryptomonnaies associées. Les xPub ne quittent pas le Nano par exemple.

Concernant Ledger Live, C’est une solution locale, nous n’avons pas d’adresse IP rattachée à une identité.

La seule fois où l’adresse IP remonte, c’est lors d’une transaction. Et on ne la stocke pas. D’ailleurs, même si Ledger n’existe plus demain, les cryptomonnaies seront toujours protégées et accessibles. Open source, Benoît Pellevoizin invite les utilisateurs à vérifier cette information.

Et maintenant ?

Éludons tout de suite un point : Ledger n'indemnisera pas tous ses utilisateurs. « Ça serait tout simplement mettre la clé sous la porte », commente Benoît.

Alors, comment l’entreprise va-t-elle essayer de faire face à cette difficulté, et tenter de regagner la confiance de ses utilisateurs ? Sur ce point, Benoît nous répond :

En ce qui concerne la gestion des données, nous avons recruté l’ancien responsable de sécurité de Visa, explique Benoît. Avec lui, nous sommes en train de mettre en place une nouvelle politique de gestion des données.

Par exemple, trois mois après avoir commandé les produits, les données seront ségréguées. Elles ne seront plus dans notre base de données en ligne, annonce le VP.

Parmi les autres mesures intéressantes à souligner, la réalisation de deux tests de pénétration indépendante en septembre dernier, qui n’indiquent aucune nouvelle faille. Nous nous sommes également associés à Webdrone , une société spécialisée dans la cybercriminalité, pour identifier le ou les auteurs de sites de phishing. Nous avons un programme en cours avec Corsearch pour fermer rapidement les sites Web de phishing via les bureaux d'enregistrement et à ce jour, nous avons fermé 216 sites frauduleux.

L’équipe travaille également avec Chainalysis pour retrouver d’éventuelles transactions frauduleuses.

Pour le moment, nous n’avons pas eu de retour de clients abusés, ou tout du moins, de manière avérée. Mais nous sommes prêts, avec Chainalysis, à retracer [les transactions] afin de geler les fonds volés lorsqu’ils se retrouveront sur les plateformes d’échanges.

Ledger travaille également sur une solution supplémentaire aux 24 mots de sécurité pour accéder à ses fonds. L'appareil Nano est sûr. Mais la faille pourrait venir d’une personne qui laisse ses 24 mots quelque part, ou les communique. Nous réfléchissons donc à un moyen pour que même avec les 24 mots, personne ne puisse accéder aux fonds.

Pour cela, on travaille sur une solution technique qui ne se basera plus seulement sur les 24 mots comme pilier de nos portefeuilles. Même si une personne possède les 24 mots, elle ne pourra pas voler les fonds. Une sorte de master seed liée par un système d’assurance. L’entreprise reviendra dans les prochains mois sur cette nouveauté.

Enfin, en ce qui concerne le RGPD et les actions communes en France ou à l’étranger, nous n'avons aucun retour de class actions (actions collectives aux États-Unis) pour le moment. Pour le RGPD, ce sera à la CNIL d’en décider. Notre objectif étant d’être les plus clean possible sur le premier leak.

Un nouveau responsable de la data protection prendra par ailleurs son poste en mars prochain.

On est bien conscient de la perception négative que cette histoire amène. On va apporter des produits toujours plus sécurisés, avec plus d’éducation et de transparence… C’est ça qui, on l’espère, ramènera la confiance chez nos utilisateurs.

? Pour aller plus loin - Fuite des données chez Ledger - Quels risques pour l'entreprise, et comment se protéger ?

La Newsletter crypto n°1 🍞

Recevez un récapitulatif de l'actualité crypto chaque jour par mail 👌

Ils n'ont aucune excuse, c'est la preuve même qu'un wallet d'un parti tiers est complètement inutile, dangereux et voué à l'échec.

C'est le principe du bitcoin de n'avoir aucun SPOF, en achetant un wallet chez un tiers vous enlever tout ça sécurité.

Cette brèche aura le mérite je l'espère d'éduquer les acheteurs.

Non justement , la preuve est là ; en ce qui me concerne j'ai un wallet nano s , et je n'ai pas été volé , la faille réside dans le fait de communiquer ses informations personnelles , tant que tu ne réponds pas aux mails frauduleux et que tu ne communiques pas tes infos sensibles il ne se passera rien pour tes crypto... C'est à chacun d'être responsable de son compte crypto, j'ai reçu effectivement des mails bizarres venant de ledger je n'y ai jamais répondu et en ai porté aucun crédit. Après ledger est responsable de la fuite… Read more »