Anatomie d'un blanchiment crypto : comment YggTorrent a transformé le piratage en machine à cash ?

Le 3 mars 2026, YGGtorrent, la plus grande plateforme de téléchargement illégal en France, réunissant 6,6 millions d’utilisateurs a fermé ses portes. Cependant, ce n’est ni l’ARCOM (Autorité de régulation de la communication audiovisuelle et numérique) ni une quelconque décision de justice qui a mis fin au géant du piratage. Un hacker éthique opérant sous le pseudonyme de Gr0lum a alors infiltré l’infrastructure du site de torrents, récupérant 19 Go de données internes, en vidant et détruisant tous les serveurs existants. Au-delà de ce piratage impressionnant, c’est surtout ce que le leak a révélé qui a sidéré la communauté de YGG, un système de blanchiment d’argent sophistiqué transformant des millions d’euros en crypto.

Du torrent gratuit à un business rentable

Avant de faire un saut dans les méandres du système de blanchiment de la plateforme, il faut comprendre comment YggTorrent fonctionnait.

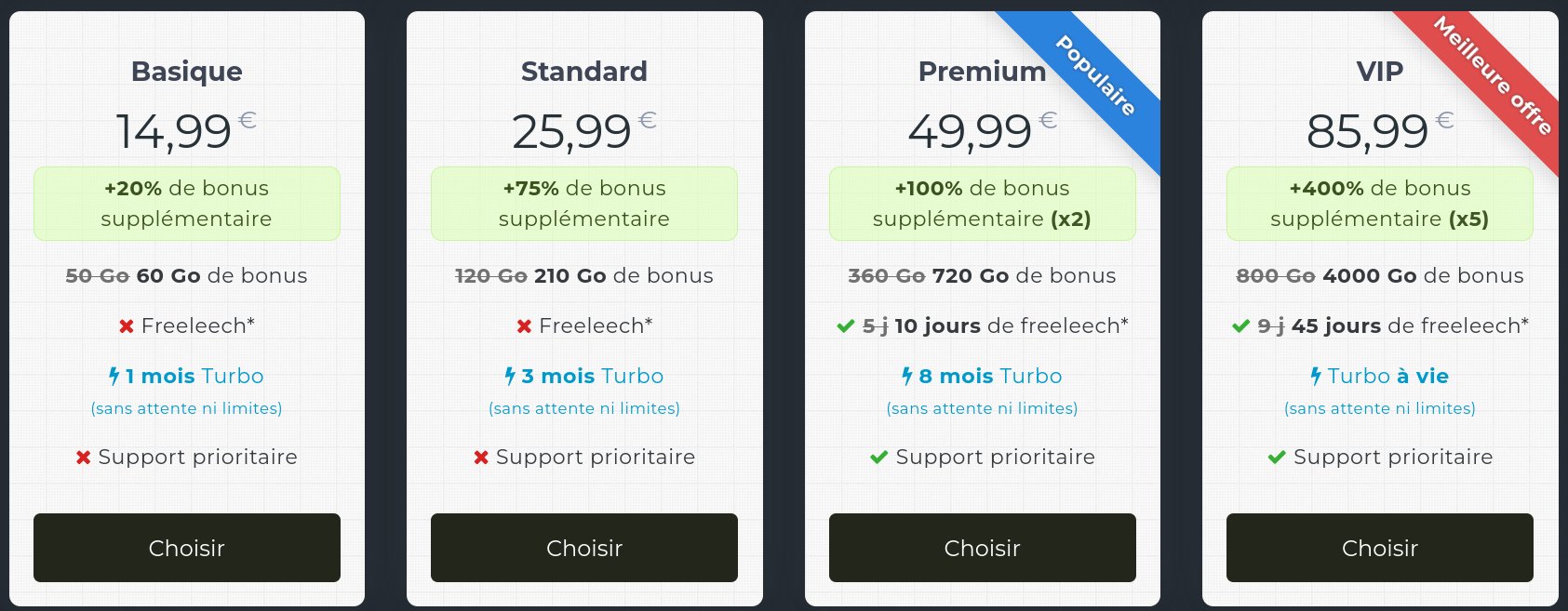

Jusqu'il y a peu, la plus grande plateforme de torrents français fonctionnait principalement sur un modèle gratuit, financé par quelques dons. Cependant, tout a changé le 21 décembre 2025. En effet, les administrateurs avaient alors déployé un mode Turbo, un abonnement payant, qui a radicalement changé le fonctionnement de la plateforme.

Les utilisateurs qui ne souscrivaient pas au mode Turbo se voyaient imposer 30 secondes d'attente avant leur téléchargement et une limite drastique de 5 torrents par jour. Officiellement, les administrateurs justifiaient cette mesure par une prolifération de bots affectant la stabilité du site. Mais en réalité, cette décision a provoqué un tollé immédiat de la communauté qui dénonçait un racket du site.

Selon les données volées par Gr0lum, YggTorrent aurait généré entre 5 et 8,5 millions d'euros de revenus en 2024, avec un pic estimé à 490 000 € pour le seul mois de janvier de cette année, boosté par le mode Turbo qui s'est révélé extrêmement lucratif.

Blanchir des revenus issus d'une activité illégale

Le circuit du blanchiment d'une activité illégale commence par la collecte de l'argent. Les différents abonnements sur la plateforme transitaient par des plateformes de paiement tierces comme Paypal ou Stripe, deux géants du paiement en ligne censés être réputés pour leur vigilance envers les activités suspectes.

Mais alors, comment la plateforme pirate a-t-elle pu utiliser ces services sans être immédiatement bloquée ?

Eh bien, selon YGGLeak, la plateforme utilisait un plugin WooCommerce du nom de CardsShield, conçu spécifiquement pour masquer l'origine des paiements. Ce système permettait de router les transactions à travers plus de 36 faux sites e-commerce, portant des noms anodins, dont le but était de détourner l'attention des plateformes de paiement.

Toujours selon Gr0lum, le leak a révélé la présence d'un contrôleur PHP dans le code qui interceptait en clair les numéros de carte bancaire, les codes CVV et les dates d'expiration avant de les relayer vers les plateformes de paiement. Au total, pas moins de 54 776 numéros de cartes bancaires seraient concernés.

Une fois la collecte terminée sur Paypal et Stripe, les administrateurs de YggTorrent devaient rapidement convertir ces fonds en crypto afin d'éviter les contrôles bancaires.

En effet, laisser des centaines de milliers d'euros sur ces comptes aurait attiré, de toute évidence, l'attention des autorités compétentes. Les plateformes concernées peuvent ainsi geler et saisir les fonds à tout moment en cas de soupçon d'activité illégale.

Une fois les euros convertis en crypto, le mixeur Tornado Cash entrait en jeu. Pour rappel, ce protocole décentralisé est la plateforme de mixage la plus connue pour rendre les transactions intraçables sur la blockchain Ethereum. Contrairement aux échanges classiques, Tornado Cash utilise une technologie qui permet de rompre le lien on-chain entre l'expéditeur et le destinataire.

Pour YggTorrent, Tornado Cash constitue de toute évidence le cœur du système de blanchiment. En effet, le leak aurait révélé la présence de notes de dépôt Tornado Cash sur le serveur de la plateforme indiquant qu'au moins 22 ETH avaient déjà été blanchis.

Souvent sanctionné, Tornado Cash continue d'opérer en tant que protocole décentralisé, permettant à des acteurs comme YGG d'exploiter cette infrastructure.

Le circuit de blanchiment d'argent de YggTorrent vaut le détour.

Le schéma est le suivant : les paiements des utilisateurs transitent par des dizaines de faux sites e-commerce (les "shields" CardsShield), arrivent sur PayPal/Stripe sous l'apparence d'achats de t-shirts, puis… https://t.co/VBt4yyXEDh pic.twitter.com/N35vLkiN9f

— Aurea (@AureaLibe) March 4, 2026

Il reste cependant une dernière étape dans le système de la plateforme pirate. Effectivement, après être passés par Tornado Cash, les fonds restent suspects sur la blockchain Ethereum. Pour devenir définitivement anonymes, les administrateurs de la plateforme effectuaient une conversion finale en XMR, la cryptomonnaie anonyme de la blockchain Monero.

Contrairement aux blockchains Bitcoin ou Ethereum où les transactions sont visibles par tous, Monero masque sur sa blockchain les expéditeurs et destinataires de chaque transaction. La blockchain Monero est ainsi devenue l'outil privilégié des cybercriminels pour récupérer leurs butins douteux en toute discrétion.

👉 Qu'est-ce qu'une cryptomonnaie anonyme ?

Un montage financier mieux rodé que son système de sécurité

Le leak de YggTorrent aura révélé l'existence d'un véritable écosystème financier facilitant les opérations de blanchiment en crypto, mais pas que.

En effet, un script de fingerprinting intégré au site a été découvert. Ce script avait pour unique but de détecter les portefeuilles crypto comme MetaMask ou Coinbase Wallet sur le navigateur des visiteurs. Cette fonctionnalité suggérait ainsi une tentative d'espionnage, voire de piratage à grande échelle, permettant d'identifier les utilisateurs détenant des cryptomonnaies.

C'est bien la découverte de ces pratiques qui a motivé le hacker éthique Gr0lum à mener son attaque. Il a ainsi justifié son acte en dénonçant un racket imposé par la plateforme en expliquant :

Près de 10 millions d'euros de recettes pour 2024-2025 ne vous ont pas suffi. Vous avez imposé votre mode « Turbo » de merde pour racketter quiconque voulait télécharger plus de cinq fichiers par jour. En profitant de votre monopole, vous avez pris les gens en otage avec un système de quotas ridicule.

Le piratage a alors été possible à la suite des erreurs répétées de sécurité comme la désactivation du pare-feu, mais surtout la présence d'un fichier contenant le mot de passe administrateur en clair. À partir de cela, Gr0lum a pu accéder à plusieurs serveurs de l'infrastructure jusqu'à obtenir un contrôle total de YggTorrent.

Au moment où ces lignes sont rédigées, les autorités françaises n'ont pas annoncé l'ouverture d'une enquête judiciaire sur la base des informations révélées par le leak. Cependant, le fichier fourni par Gr0lum offre une mine d'informations pour les services de police spécialisés dans la cybercriminalité financière.

Affaire à suivre.

La Newsletter crypto n°1 🍞

Recevez un récapitulatif de l'actualité crypto chaque jour par mail 👌

Certains contenus ou liens dans cet article peuvent être de la publicité ou de l'affiliation. L'investissement dans les actifs numériques présente un risque de perte en capital totale ou partielle. Les performances passées ne préjugent pas des performances futures. N'investissez que ce que vous êtes prêts à perdre.

On peut penser ce qu'on veut des gens derrière Yggtorrent, mais ce site était une mine d'or. Ne me parlez pas d'offre légale : si je veux regarder "la soupe aux choux" ou un film complètement inconnu des années 60, je fais comment ?

Attention tous de même avec le therme de "hacker éthique".

Personne ne vas pleurer YGG ou ces administrateur, mais "Gr0lum" ou ces nombreux autres pseudonyme n'on pas vraiment à rougir des casseroles de YGG visiblement...

Oui, ça avait un prix. Mais il était raisonnable. On pouvait y trouver pratiquement tout, même des raretés ou du non-commercial. La vitesse de téléchargement était vraiment excellente. Tout ça a un coût. C'est une vraie perte.

Merci Gr0lum.

En effet c'est une vraie perte, on y trouvait des choses qu'on ne trouvera jamais ailleurs, des vieilles séries remasterisées jamais rediffusées, des pièces de théâtre rares, des chefs d'oeuvres du muet, les tout premiers films d'animation au monde, etc... Oui il fallait payer un peu pour ceux qui souhaitait télécharger beaucoup mais ce n'était pas une obligation et cela restait raisonnable par rapport au catalogue fourni. Aujourd'hui c'est un manque cruel. Et en effet, le passé et les activités précises de Grolum révèlent son côté sombre également, ce n'est pas du tout le "Zorro" du torrent que l'on souhaite… Read more »